Kryptos: một trong những tác phẩm khó giải mã nhất của CIA

Lịch sử của Kryptos

Kryptos được nghệ sĩ Jim Sanborn dựng lên năm 1990 như một biểu tượng cho “nghệ thuật của sự bí ẩn”. Tác phẩm gồm bốn đoạn mã, gọi là K1, K2, K3 và K4, được khắc lên tấm đồng lớn. Về các đoạn mã này, K1 chứa 63 ký tự mật mã, K2 dài 372 ký tự, được khắc lần lượt trên mặt đồng. Để giải mã, ta cần biết đúng từ khóa mà tác giả chọn (như PALIMPSEST cho K1, ABSCISSA cho K2). Khi biết khóa và quy tắc mã hóa, chuyên gia mới có thể giải ra nội dung gốc bên trong.

Đoạn mã được khắc trên bức tường Kryptos

Chỉ vài năm sau, ba đoạn đầu lần lượt bị giải mã; nhưng đoạn cuối, K4, với 97 ký tự, vẫn là pháo đài bất khả xâm phạm trong giới mật mã học suốt ba thập kỷ. Câu chuyện về Kryptos, hành trình giải mã nó thể hiện rõ cuộc đấu trí giữa người tạo mã và người giải mã, là một trò chơi “mèo vờn chuột” đã tồn tại suốt lịch sử bảo mật thông tin.

Chi tiết về 4 đoạn mã K1, K2, K3, K4

Mãi cho đến ngày 2 tháng 9 năm 2024, hai nhà báo Jarett Kobek và Richard Byrne tình cờ phát hiện lời giải trong kho lưu trữ của Smithsonian. Lời giải không phải là một công nghệ gì cao cấp, mà nó là tờ giấy ghi văn bản gốc của K4. Hoá ra, “mật mã vĩ đại nhất thế giới” không bị đánh bại bằng thuật toán, mà bằng sự tò mò và khéo léo, mà bằng một sự kiện nhỏ, một cú twist đầy mỉa mai trong lịch sử mã hóa.

Nguyên lý cốt lõi của mật mã học

Về cơ bản thì mật mã học là nghệ thuật truyền đạt thông điệp bí mật trong khi có kẻ đang nghe trộm. Cấu trúc của nó luôn xoay quanh ba yếu tố: bản gốc (plaintext), mã hóa (encryption) và giải mã bằng khóa bí mật (decryption key). Và khi chỉ người nhận biết được “khoá bí mật này”, họ mới có thể giải mã được nó. Điều này làm cho thông điệp được bảo vệ một cách an toàn.

Một ví dụ cụ thể là các phương pháp mã hóa cổ điển như mã Caesar (dời ký tự) hoặc mã thay thế (tráo đổi từng chữ cái thành chữ khác) tưởng chừng rất an toàn, nhưng thực tế lại có thể bị phá dễ dàng nếu người dùng tìm ra được quy tắc, quy luật ngôn ngữ để giải mã. Còn khoá bí mật nâng độ an toàn lên một mức khác.

Và thực tế thì nguyên lý này được áp dụng trong đời sống thường ngày của con người: từ giao dịch ngân hàng đến bảo mật email, passkey, chữ ký số.

Phương pháp mã hóa trong Kryptos

Thay thế ký tự và phân tích tần suất

QUẢNG CÁO

Để hiểu Kryptos, ta cần quay lại tận thời Julius Caesar, vị tướng La Mã đầu tiên dùng mật mã để gửi thư quân sự. Mã Caesar là dạng cổ điển nhất: mỗi chữ cái được “dịch” sang một vị trí khác trong bảng chữ cái. Ví dụ, nếu dịch 5 ký tự, “HELLO” sẽ thành “MJQQT”. Dễ hiểu, nhưng cũng dễ bị phá – chỉ có 25 khả năng, và kẻ thù chỉ cần thử lần lượt là sẽ ra.

Ví dụ về Mã Ceasar với việc dịch chuyển chữ cái

Một ví dụ nổi bật đó là cái tên “HAL” trong phim 2001: A Space Odyssey, thực tế là chữ IBM được dịch chuyển 1 vị trí trong bảng chữ cái.

Để cải tiến, người ta nghĩ ra mật mã thay thế, substitution cipher, trong đó toàn bộ bảng chữ cái bị tráo ngẫu nhiên. Số lượng khóa có thể có là 26 giai thừa, 26! ~ tức hơn 403 nghìn tỷ tỷ khả năng, tưởng như không thể đoán nổi. Thế nhưng, ngôn ngữ con người lại có quy luật riêng, và đó chính là điểm yếu chí tử của phương pháp này.

Một ví dụ về substitution cipher, với một chữ cái gốc (in đậm) có thể được viết bằng chữ cái khác

Như vậy, mã Ceasar thì yếu, phương pháp mã thay thế thì lại quá nhiều khả năng. Phân tích tần suất là một giải pháp khả thi hơn để lần ra cách giải mã. Thực tế thì trong tiếng Anh, chữ “E” xuất hiện hơn 12% tổng số, trong khi “Z” hiếm đến mức chưa tới 0.1%. Như vậy, khi phân tích một bản mã đã bị tráo kí tự, nếu thấy ký tự “J” xuất hiện nhiều nhất trên trang mã hóa thì rất có thể “J” đang thay thế cho chữ cái xuất hiện nhiều nhất trong tiếng Anh, là “E”. Đây là cách phân tích tần suất (frequency analysis), và chính nó là chìa khóa phá giải ba phần đầu của Kryptos.

Mật mã Vigenère (K1 & K2)

Để vượt qua phân tích tần suất, nhà mật mã Blaise de Vigenère ở thế kỷ 16 sáng tạo ra mật mã Vigenère, kết hợp nhiều Caesar cipher trong cùng một thông điệp. Mỗi ký tự được dịch theo một con số khác nhau dựa trên “từ khóa”.

Ví dụ về mã Vigenère với từ khoá VVVRBACP được tìm thấy ở đường chéo tô vàng

Ví dụ, nếu decryption key là “SPY”, thì các chữ S, P, Y tương ứng với số 19, 16 và 25 trong bảng chữ cái. Khi đó, từ “HELLO” sẽ được mã hóa thành chuỗi ký tự hoàn toàn khác nhau theo cách như sau:

- Dùng chữ đầu tiên trong khóa (“S”), dịch chữ đầu tiên của “HELLO” đi 19 vị trí

- Dùng chữ thứ hai trong khóa (“P”), dịch chữ thứ hai đi 16 vị trí.

- Dùng chữ thứ ba trong khóa (“Y”), dịch chữ thứ ba đi 25 vị trí.

- Tiếp tục lặp lại chu kỳ SPY cho các chữ tiếp theo: S-P-Y-S-P-Y…

Điều này khiến cho cùng một chữ “E” có thể biến thành “X” hoặc “U”, khiến phân tích tần suất trở nên vô dụng. Khi đó, nếu xác định đúng độ dài từ khóa, người giải mã sẽ chia bản mã thành nhiều nhóm nhỏ và phân tích từng nhóm theo quy luật Caesar, biến bài toán phức tạp thành nhiều bài toán đơn giản hơn.

Và với Kryptos, Sanborn chọn PALIMPSEST làm khóa cho K1. Từ này nhằm chỉ loại bản thảo cũ bị xóa đi và ghi đè nội dung mới lên, hàm ý nói đến lớp mã này ghi đè lên lớp khác, vừa mang tính nghệ thuật vừa có ý nghĩa ẩn dụ về sự chồng chất của các bí mật. Còn với K2, ông chọn từ khoá ABSCISSA, là toạ độ x trong hệ trục tọa độ.

Ngoài ra, Sanborn không dùng bảng chữ cái tiếng Anh thông thường để mã hóa, mà dùng bảng biến thể tự tạo: “KRYPTOSABCDEFGHIJLMNQUVWXZ”. Ông khắc bảng chữ cái đặc biệt này thẳng lên tượng, và nó là một phần quan trọng giúp tăng độ khó cho việc giải mã các đoạn mã Kryptos

Mật mã hoán vị (K3)

Đến K3, Sanborn chuyển sang mật mã chuyển vị (transposition). Mật mã chuyển vị là cách mà thứ tự các chữ cái trong thông điệp gốc bị xáo trộn thành một trật tự mới, giống như anh em lấy một câu tiếng Việt rồi đảo lộn vị trí mọi ký tự mà không thay đổi bản thân từng chữ cái trong câu.

Ví dụ về Transposition Cipher, Từ gốc là TRANSPOSITIONXX, được xáo lại chỉ với các chữ cái có sẵn

Các chuyên gia nhanh chóng nhận ra kiểu mã này vì phân bố tần suất chữ cái trong bản mã vẫn giống tiếng Anh tự nhiên, nghĩa là các chữ không bị thay thế mà chỉ bị xáo trộn.

Hành trình giải mã

Ba phần đầu được chinh phục một cách độc lập, với các tổ chức lớn như NSA cũng từng vào cuộc sớm nhất, ngoài những chuyên gia độc lập và CIA, cho thấy sức hút toàn cầu của bài toán Kryptos. Cụ thể thì Jim Gillogly, một nhà khoa học máy tính, công bố kết quả năm 1999 bằng phần mềm tự viết. Sau đó, CIA sau đó tiết lộ rằng nhà phân tích David Stein đã tự giải bằng tay trước đó một năm. Ngoài ra, NSA thậm chí còn khẳng định họ đã phá được từ năm 1992.Tuy nhiên, dù đã giải mã được nội dung, người ta vẫn chưa hiểu hết ý nghĩa thực sự của chúng khi đó là những câu nói về “ánh sáng”, “bóng tối” và “bí mật nằm sâu dưới lòng đất”.

Bí ẩn của K4

K4, phần cuối cùng của bức tượng Kryptos, luôn được xem là thách thức lớn nhất đối với giới mật mã học thế giới, bởi cho đến gần đây, chưa ai thực sự giải được đoạn mã này. Nhiều người suy đoán rằng Sanborn đã cố tình sử dụng kỹ thuật mã hóa tinh vi để tăng độ khó, giống như các hệ mã hiện đại qua việc dựa trên các bài toán toán học cực khó mà máy tính thông thường phải mất hàng thế kỷ mới có thể xử lý, chẳng hạn như việc phân tích thừa số của các số nguyên khổng lồ. Tuy nhiên, dù cộng đồng quốc tế đã thử rất nhiều phương pháp phá mã, từ thuật toán đến sử dụng siêu máy tính, K4 vẫn là một bí ẩn không lời giải.

Và sau hơn 3 thập kỷ, không ai nghĩ là K4 lại được giải bằng một sai sót của con người

Năm 2024, khi Sanborn công khai ý định đấu giá đáp án cho K4 để từ bỏ trách nhiệm giữ bí mật, hai nhà báo là Jarett Kobek và Richard Byrne đã bất ngờ tìm ra văn bản gốc của đoạn mã này ở kho lưu trữ Smithsonian. Họ phát hiện thông tin này không phải bằng cách mã hóa hay phân tích kỹ thuật, mà chỉ do sơ suất lưu trữ tài liệu: những mẩu giấy của Sanborn có ghi lại nội dung K4 đã vô tình bị lộ ra ngoài. Sau đó, Kobek và Byrne xác nhận lại với Sanborn qua email, và ông công nhận lời giải này là chính xác.

Và câu chuyện này này cho thấy rằng trong thế giới bảo mật ngày nay, lỗ hổng lớn nhất không nằm ở kỹ thuật mã hóa mà nằm ở chính con người. Đa số các vụ rò rỉ hoặc phá bỏ bảo mật đều xuất phát từ hành vi bất cẩn, như để lộ mật khẩu, lưu trữ thông tin nhạy cảm không cẩn thận, hoặc đơn giản chỉ là ai đó ghi chú “mật khẩu” rồi để quên trên bàn làm việc. Việc khám phá lời giải K4 không phải là chiến thắng của công nghệ mà là minh họa cho thực tế rằng sự bảo mật thực sự không chỉ dựa vào các thuật toán, mà còn dựa vào ý thức, thói quen bảo vệ thông tin của cá nhân, và chỉ một sơ suất nhỏ cũng có thể làm đổ vỡ cả hệ thống mà bao công nghệ từng xây dựng.

Di sản của Kryptos

Jim Sanborn không hề vui khi biết bí mật được phát hiện theo cách ấy. Ông yêu cầu hai nhà báo ký thỏa thuận bảo mật nhưng họ từ chối. Dù vậy, nội dung của K4 vẫn chưa được công bố rộng rãi, và bản thân Sanborn còn xác nhận sự tồn tại của một K5, khiến cuộc chơi chưa bao giờ kết thúc.Vì thế, Kryptos không chỉ là một trò đố, mà là tác phẩm sống, phản chiếu cách con người và công nghệ cùng tiến hóa. Nó nhắc nhở loài người rằng: dù mã hóa có thể che giấu thông tin hoàn hảo đến đâu, yếu tố con người vẫn là mắt xích mong manh nhất.

Và có lẽ, chính điều đó mới là thông điệp thật sự mà Sanborn muốn để lại: Bí mật lớn nhất không nằm trong dãy ký tự, mà nằm trong cách con người tìm kiếm sự thật.

Tin xem thêm

Các công ty nào đang làm chip AI và bán cho các công ty còn lại là các công ty nào?

Các công ty nào đang làm chip AI và bán cho các công ty còn lại là các công ty nào. Tuy nhiên mình nghĩ nên bổ sung TSMC

Land Rover Defender 2026 ra mắt thị trường Việt Nam, khởi điểm từ 5,099 tỷ đồng

Land Rover Defender 2026 ra mắt thị trường Việt Nam, khởi điểm từ 5,099 tỷ đồng

Việc liên tục mở kết nối WiFi trên điện thoại lại tiềm ẩn nhiều rủi ro hơn tưởng tượng.

Việc liên tục mở kết nối WiFi trên điện thoại lại tiềm ẩn nhiều rủi ro hơn tưởng tượng.

Đừng lãng phí máy tính bảng cũ, hãy biến nó thành màn hình phụ cho PC ngay!

Đừng lãng phí máy tính bảng cũ, hãy biến nó thành màn hình phụ cho PC ngay!

Home Screen+ trên Xiaomi HyperOS 3: Sử dụng Xiaomi ngay trên MacBook, iPad

Trải nghiệm Home Screen+ trên Xiaomi HyperOS 3: Sử dụng smartphone Xiaomi ngay trên MacBook, iPad

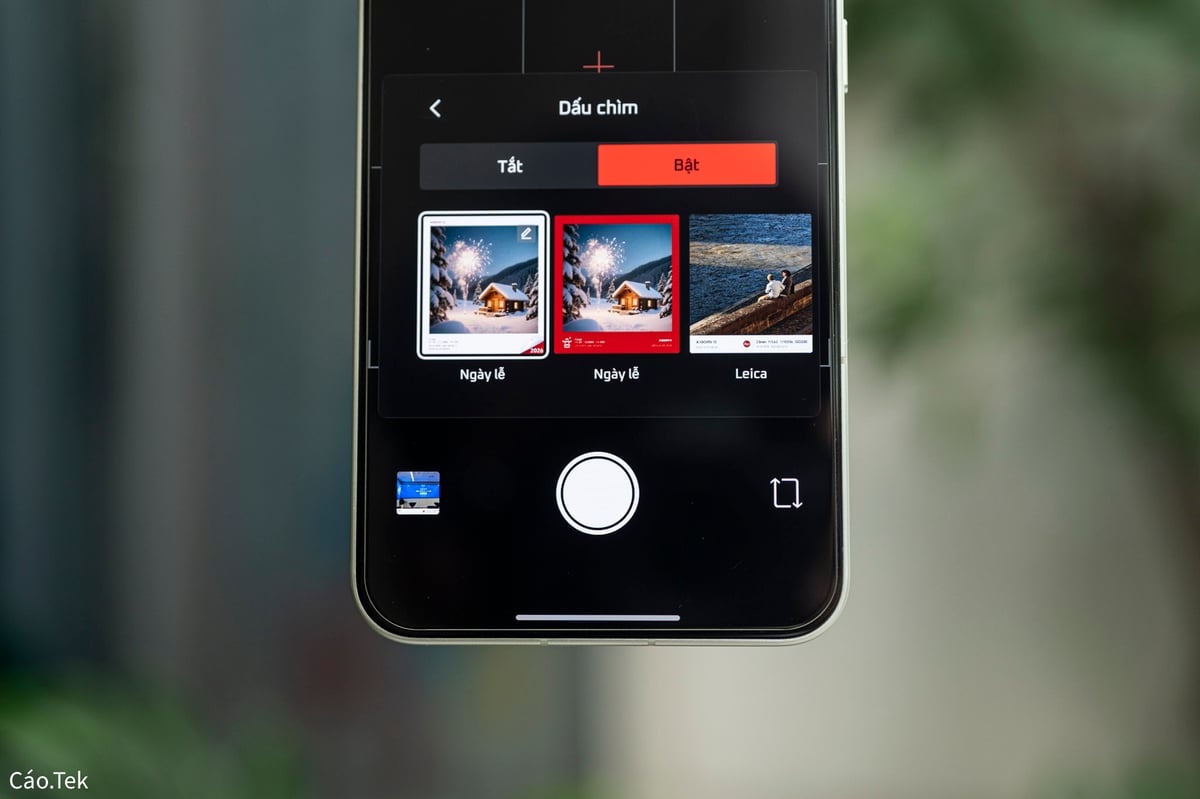

Xiaomi 15 được cập nhật watermark (dấu chìm) với chủ đề Giáng Sinh, Tết Dương lịch 2026

Xiaomi 15 được cập nhật watermark (dấu chìm) với chủ đề Giáng Sinh, Tết Dương lịch 2026

Phần lớn nhân viên và cả doanh nghiệp đang dùng AI cực kỳ lãng phí

Phần lớn nhân viên và cả doanh nghiệp đang dùng AI cực kỳ lãng phí, chỉ khai thác được một phần rất nhỏ so với tiềm năng thật sự của nó.

Tường thuật trực tiếp sự kiện Zalo AI

Tường thuật trực tiếp sự kiện Zalo AI

Bước ngoặt lớn nhất kể từ khi ra mắt iPhone đầu tiên: chiếc iPhone gập.

Apple đang chuẩn bị cho một trong những bước ngoặt lớn nhất kể từ khi ra mắt iPhone đầu tiên: chiếc iPhone gập.

nội dung mới